之前的几篇文可从该分类下找到:/t/isp-hijack

本人比较懒,所以现在才想到把最近搜集到的劫持po上来(喵——)。基本上现在的劫持都是针对京东、一号店、中国亚马逊等没有开启全站HTTPS的网站。而像淘宝和百度已经全部或部分开启了HTTPS,所以目前见不到劫持。

主要是今天(2015.11.10)遇到个狗东的劫持,被笑尿……,所以想干脆po上来吧。

起因:

下午上狗东想看看有没有什么便宜的1111东西可以藃,然后果不其然被“劫道”的拦下了。还是玩年不变(其实这种也没什么好变吧)的老花头:URL劫持到返利连接然后跳回狗东。F12看到URL是这样:

![]() 很常见的返利连接形式,对吧?

很常见的返利连接形式,对吧?

然后我当然按照惯例,自己把这个域名劫到路由器,然后判断URL关键字,重新跳回狗东。

然后:

因为对URL最后的2个菱形乱码比较好奇,我想难道劫持这还用了什么黑科技不给人家看见?看不到好捉急哟 (,,・ω・,,)

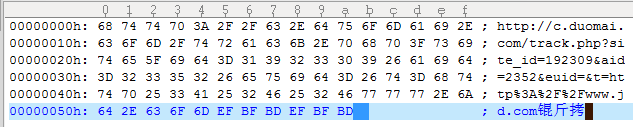

好在已经复制下了整个URL,然后把它Copy进HEX编辑器,看看是何方神(yao)圣(nie)

233333333333 原来是传说中的“辊斤拷”!至于F12看到的是2个菱形,应该是浏览器把内容默认按UTF-8进行解码了——3个GB编码的中文字(6字节)就变成了2个UTF-8字符(每个3字节)。

233333333333 原来是传说中的“辊斤拷”!至于F12看到的是2个菱形,应该是浏览器把内容默认按UTF-8进行解码了——3个GB编码的中文字(6字节)就变成了2个UTF-8字符(每个3字节)。

σ`∀´)σ 看来劫持者的程序是不是需要fix下?辊斤拷都来了,烫烫烫应该也不远了

附:搜集到的其他ISP劫持代码